- البداية

- التفقه في الدين

- تطوير الويب Web Development

- مهارات ايمانية

- المهارات الناعمة Soft Skills

- الذكاء الاجتماعي Social Intelligence

- مهارة ادارة الضغوط النفسية management stress Skill

- التغلُّب على الإدمان Overcoming addiction

- ميديا Media

- كورسات اللغات Languages Courses

- كورسات ادارة الأعمال Business Administration

- مهارات Skills

- كورسات هندسة Engineering Courses

- تطوير الموبايل Mobile Development

- الجرافيك Graphic

- الشبكات Networks

- المحاسبة Accountancy

- الدعم الفنى Technical Support

- البرمجة Programming

- التسويق Marketing

- الطب Medicine

- الرياضة Sport

- فيزياء ورياضيات Mathematics and Physics

- علوم اقتصادية Economic sciences

- المناهج التعليمية Educational Curriculum

- التنمية البشريه العام Public human development

- تصميم المواقع Web Design

- IOS IOS

- Node.js Node

- Ember.Js Ember

- Angular.JS Angular

- MongoDB Mongodb

- Fedora Tutorials Fedora

- CentOs Tutorials Centos

- XML XML

- قواعد البيانات العام Database

- مهارات الحاسب computer skills

- Arduino Arduino

- Linux Tutorials Linux

- التصوير العام General Photography

- إدارة المحتوي CMS CMS

- المزيد

IT Security Course كورس أمن المعلومات

أمن المعلومات (بالإنجليزية: Information Security) علم مختص بتأمين المعلومات المتداولة عبر شبكة الانترنت من المخاطر التي تهددها.[1][2][3] فمع تطور التكنولوجيا ووسائل تخزين المعلومات وتبادلها بطرق مختلفة أو ما يسمى نقل البيانات عبر الشبكة من موقع لاخر أصبح أمر أمن تلك البيانات والمعلومات يشكل هاجسًا وموضوعًا حيويًا مهمًا للغاية. يمكن تعريف أمن المعلومات بأنه العلم الذي يعمل على توفير الحماية للمعلومات من المخاطر التي تهددها أو الحاجز الذي يمنع الاعتداء عليها وذلك من خلال توفير الأدوات والوسائل اللازم توفيرها لحماية المعلومات من المخاطر الداخلية أو الخارجية. المعايير والإجراءات المتخذة لمنع وصول المعلومات إلى أيدي أشخاص غير مخوّلين عبر الاتصالات ولضمان أصالة وصحة هذه الاتصالات.

إن حماية المعلومات هو أمر قديم ولكن بدأ استخدامه بشكل فعلي منذ بدايات التطور التكنولوجيا ويرتكز أمن المعلومات إلى:-

أنظمة حماية نظم التشغيل

أنظمة حماية البرامج والتطبيقات.

أنظمة حماية قواعد البيانات.

أنظمة حماية الولوج أو الدخول إلى الأنظمة.

#01 Security Concepts Data threats مخاطر تهدد امن البيانات

#01 Security Concepts Data threats مخاطر تهدد امن البيانات

279

أضيف في:

2 أبريل 2019

2 أبريل 2019

مقطع فيديو من IT Security Course كورس أمن المعلومات في كورسات

يتحدث الدرس عن المخاطر التى تهدد امن البيانات و المعلومات الفرق بين البيانات و المعلومات : البيانات هو شئ ليس له معنى مثل رقم 26 او اسم محمد او عنوان شارع السلام اما المعلومات فهى عبارة عن البيانات بعد معالجتها من خلال الكمبوتير مثال : محمد عبد الرحمن سنه 26 سنة و يسكن فى شارع السلام .. فهنا تم تحويل البيانات إلى معلومة مفيدة بعد معالجتها و إذا لاحظت انك عندما يطلب منك فى مكان ما ان تملئ فورم معينه ، فإنه يطلب منك ان تملئ بياناتك و ليس معلوماتك فإستخدام الكمبيوتر تبدأ بعملية ادخال البيانات للكمبيوتر حتى يقوم بمعالجتها لإستخراج المعلومات ------------------------------------

أمن المعلومات (بالإنجليزية: Information Security) علم مختص بتأمين المعلومات المتداولة عبر شبكة الانترنت من المخاطر التي تهددها.[1][2][3] فمع تطور التكنولوجيا ووسائل تخزين المعلومات وتبادلها بطرق مختلفة أو ما يسمى نقل البيانات عبر الشبكة من موقع لاخر أصبح أمر أمن تلك البيانات والمعلومات يشكل هاجسًا وموضوعًا حيويًا مهمًا للغاية. يمكن تعريف أمن المعلومات بأنه العلم الذي يعمل على توفير الحماية للمعلومات من المخاطر التي تهددها أو الحاجز الذي يمنع الاعتداء عليها وذلك من خلال توفير الأدوات والوسائل اللازم توفيرها لحماية المعلومات من المخاطر الداخلية أو الخارجية. المعايير والإجراءات المتخذة لمنع وصول المعلومات إلى أيدي أشخاص غير مخوّلين عبر الاتصالات ولضمان أصالة وصحة هذه الاتصالات. إن حماية المعلومات هو أمر قديم ولكن بدأ استخدامه بشكل فعلي منذ بدايات التطور التكنولوجيا ويرتكز أمن المعلومات إلى:- أنظمة حماية نظم التشغيل أنظمة حماية البرامج والتطبيقات. أنظمة حماية قواعد البيانات. أنظمة حماية الولوج أو الدخول إلى الأنظمة.

المزيد..

يتحدث الدرس عن المخاطر التى تهدد امن البيانات و المعلومات الفرق بين البيانات و المعلومات : البيانات هو شئ ليس له معنى مثل رقم 26 او اسم محمد او عنوان شارع السلام اما المعلومات فهى عبارة عن البيانات بعد معالجتها من خلال الكمبوتير مثال : محمد عبد الرحمن سنه 26 سنة و يسكن فى شارع السلام .. فهنا تم تحويل البيانات إلى معلومة مفيدة بعد معالجتها و إذا لاحظت انك عندما يطلب منك فى مكان ما ان تملئ فورم معينه ، فإنه يطلب منك ان تملئ بياناتك و ليس معلوماتك فإستخدام الكمبيوتر تبدأ بعملية ادخال البيانات للكمبيوتر حتى يقوم بمعالجتها لإستخراج المعلومات ------------------------------------

أمن المعلومات (بالإنجليزية: Information Security) علم مختص بتأمين المعلومات المتداولة عبر شبكة الانترنت من المخاطر التي تهددها.[1][2][3] فمع تطور التكنولوجيا ووسائل تخزين المعلومات وتبادلها بطرق مختلفة أو ما يسمى نقل البيانات عبر الشبكة من موقع لاخر أصبح أمر أمن تلك البيانات والمعلومات يشكل هاجسًا وموضوعًا حيويًا مهمًا للغاية. يمكن تعريف أمن المعلومات بأنه العلم الذي يعمل على توفير الحماية للمعلومات من المخاطر التي تهددها أو الحاجز الذي يمنع الاعتداء عليها وذلك من خلال توفير الأدوات والوسائل اللازم توفيرها لحماية المعلومات من المخاطر الداخلية أو الخارجية. المعايير والإجراءات المتخذة لمنع وصول المعلومات إلى أيدي أشخاص غير مخوّلين عبر الاتصالات ولضمان أصالة وصحة هذه الاتصالات. إن حماية المعلومات هو أمر قديم ولكن بدأ استخدامه بشكل فعلي منذ بدايات التطور التكنولوجيا ويرتكز أمن المعلومات إلى:- أنظمة حماية نظم التشغيل أنظمة حماية البرامج والتطبيقات. أنظمة حماية قواعد البيانات. أنظمة حماية الولوج أو الدخول إلى الأنظمة.

-

الفيديو التالي:

-

181

2 12 Security Concepts Cybercrime الجريمة الاليكترونية

181

2 12 Security Concepts Cybercrime الجريمة الاليكترونية

Cybercrime الجريمة الاليكترونية Identity theft سرقة الهوية Phishing الاحتيال ( tracking someone in order to retrieve their sensitive personal information) Hacking الاختراق Downloading illegal music or movies or programs Electronic vandalism تخريب, terrorism, and extortion الابتزاز Illegal interception اعتراض او التجسس of communications Electronic money launderingغسيل الاموال عن طريق الانترنت امثلة على الابتزاز الاليكترونى

JAVA Swing GUI جافا الواجهات الرسومية

JAVA Swing GUI جافا الواجهات الرسومية

كورس قواعد البيانات الشاملة

كورس قواعد البيانات الشاملة

دورة تعليم اللغة التركية

دورة تعليم اللغة التركية

Creating A Website From Preview [ Html, Css, jQuery Lv2 ]

Creating A Website From Preview [ Html, Css, jQuery Lv2 ]

دورة تعدد الصفحات في PHP

دورة تعدد الصفحات في PHP

تعلم اللغة الاسبانية- مستوى مبتدي

تعلم اللغة الاسبانية- مستوى مبتدي

كبسولات اللغة الألمانية | Kapsel

كبسولات اللغة الألمانية | Kapsel

PHP102

PHP102

Adobe Dreamweaver cs5

Adobe Dreamweaver cs5

كورس تعلم اللغة الالمانية من الصفر للمبتدئين

كورس تعلم اللغة الالمانية من الصفر للمبتدئين

CCNA 200-120 – aldarayn

CCNA 200-120 – aldarayn

دورة الفوتوشوب سوشيال ميديا

دورة الفوتوشوب سوشيال ميديا

مقدمة في العلاقات الدولية

مقدمة في العلاقات الدولية

اسرار القيادة النبوية

اسرار القيادة النبوية

طبيبة النساء

طبيبة النساء

طريق النجاح

طريق النجاح

عالم الافاعي

عالم الافاعي

دورة عن أساسيات تعليم الرسم

دورة عن أساسيات تعليم الرسم

الحياة البرية

الحياة البرية

برنامج نبي الرحمه و التسامح - رمضان 2017

برنامج نبي الرحمه و التسامح - رمضان 2017

برنامج لحظة سكون ( الحبيب على الجفرى)

برنامج لحظة سكون ( الحبيب على الجفرى)

كورس اللغه الإيطاليه – الدارين

كورس اللغه الإيطاليه – الدارين

متع عقلك

متع عقلك

دورة التخطيط الاستراتيجي

دورة التخطيط الاستراتيجي

انترنت الاشياء - إدراك

انترنت الاشياء - إدراك

العرض البطئ - Slow Motion

العرض البطئ - Slow Motion

دروس تعلم الفوتوشوب في 30 ثانية ( الجزء الثاني )

دروس تعلم الفوتوشوب في 30 ثانية ( الجزء الثاني )

كورس html5 متكامل

كورس html5 متكامل

كورس eclipse

كورس eclipse

Ring Qt Forms شرح رينج شاشات

Ring Qt Forms شرح رينج شاشات

Learning ARDUINO for beginners – Aldarayn

Learning ARDUINO for beginners – Aldarayn

دروس في اللغة الإنجليزية

دروس في اللغة الإنجليزية

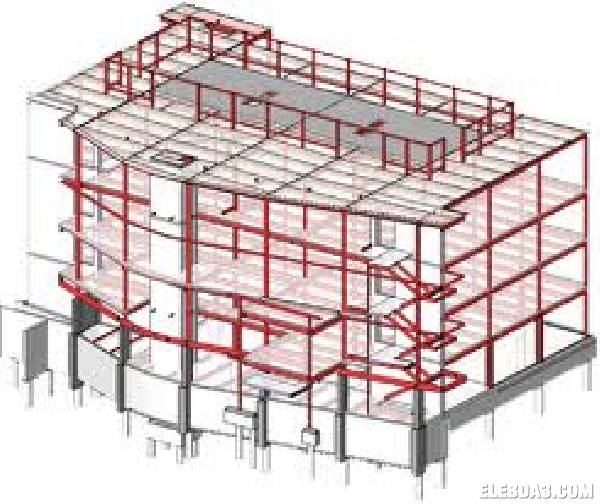

كورس التصميم الانشائى

كورس التصميم الانشائى

JAVA JDBC DataBases جافا قواعد البيانات

JAVA JDBC DataBases جافا قواعد البيانات

Marketing Planning

Marketing Planning

مادة الفيزياء

مادة الفيزياء

- التعليقات ومناقشات المبدعون (0) :